ff最近はスマートフォンやPCを使って買い物をしたり、大事な仕事のやり取りをしたりするのが当たり前になりました。その一方で、ウイルス感染や不正アクセスといったニュースを耳にする機会も増え、自分自身の対策は十分なのだろうかと不安を感じている方も多いのではないでしょうか。特に、スマホのセキュリティソフトやウイルス対策アプリの比較を始めると、種類が多すぎてどれを選べばよいか迷ってしまいますよね。

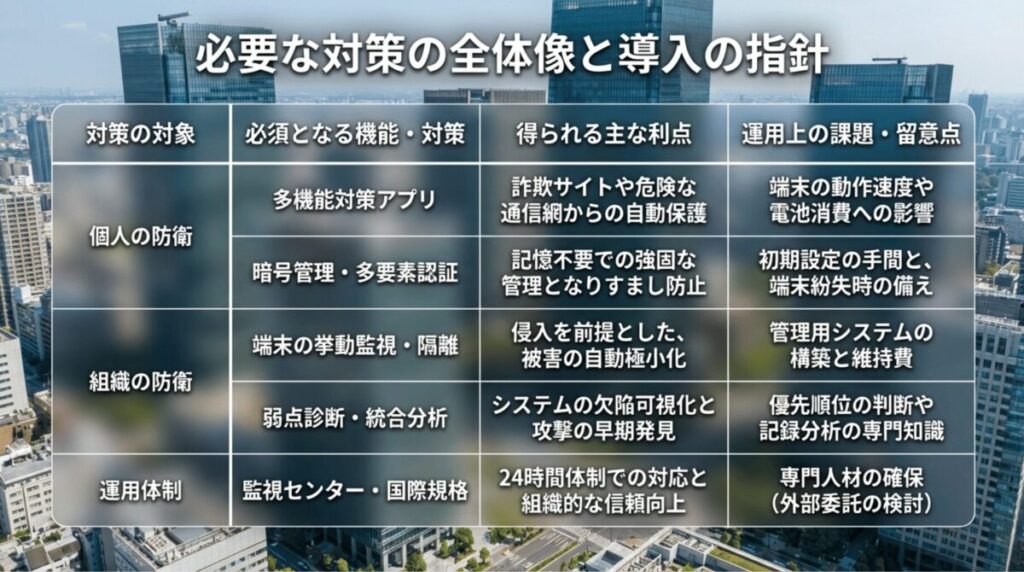

この記事では、二段階認証アプリやパスワード管理ツールといった身近なものから、ビジネスで役立つ専門的なツールまで、幅広く情報を整理しました。今の自分に最適なセキュリティ対策アプリを見つけるためのヒントが詰まっています。この記事を最後まで読むことで、デジタルライフをより安全に楽しむための具体的なステップが明確になるはずです。

この記事のポイント

- 主要なセキュリティ対策アプリの基本機能と選び方のコツ

- 個人から企業まで使える多要素認証やパスワード管理の重要性

- エンドポイント保護や脆弱性診断など専門ツールの基礎知識

- 国内の法令やガイドラインに沿った安心できる運用・管理方法

セキュリティ対策アプリの選び方と基本機能

私たちのデジタルライフを守るためには、まずどのような脅威があるのかを知り、それに対応するツールを正しく選ぶことが重要です。ここでは、個人でも導入しやすいアプリを中心に、それぞれの役割や選び方のポイントを詳しく見ていきましょう。

スマホのセキュリティアプリやソフトの役割

スマートフォンは今や私たちの生活に欠かせない、まさに「情報の宝庫」といえる存在です。電話帳、写真、SNSのログイン情報、さらにはクレジットカードや銀行口座の情報まで、あらゆるデータがこの小さな端末に集約されています。そのため、悪意のある攻撃者にとって、スマホはもっとも効率的な攻撃対象の一つとなってしまいました。こうした背景から、スマホ向けのセキュリティ対策アプリを導入することの重要性はかつてないほど高まっています。

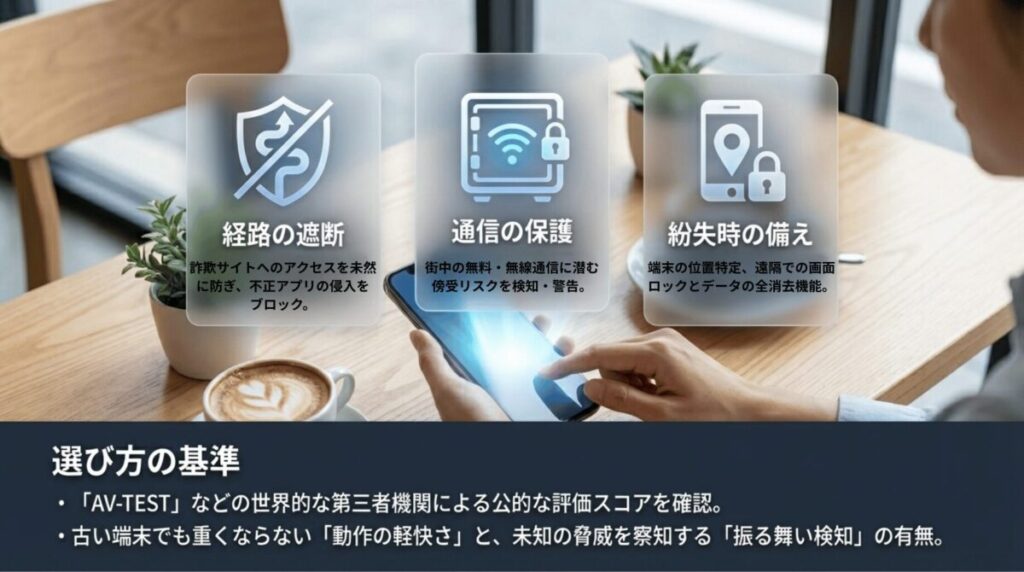

このアプリの主な役割は、単に「ウイルスを見つけて消す」だけではありません。近年の主流は、ウイルス感染の入り口となるフィッシング詐欺サイトへのアクセスを未然に防ぐ「Web保護機能」です。公式ストア以外から誤ってダウンロードしてしまった不正なアプリの検出はもちろん、メールやSNS経由で送られてくる詐欺URLをリアルタイムで検知し、アクセスをブロックしてくれます。これにより、自分の不注意による情報の抜き取りを防げるのが大きなメリットです。

さらに、フリーWi-Fiの安全性をチェックする機能も非常に重宝します。街中のWi-Fiの中には通信内容を傍受される危険性があるものも存在しますが、アプリがそのリスクを警告してくれることで、安心してネットを利用できるようになります。また、万が一スマホを紛失したり盗まれたりした際、GPSを使って場所を特定したり、遠隔操作で画面をロックしたり、さらには内部データをすべて消去(ワイプ)したりできる機能も、物理的な紛失リスクに対する強力な保険となります。

このように、多面的な機能を持つセキュリティアプリは、もはや「入れておけば安心」というお守りではなく、デジタル社会を生き抜くための「必須の装備品」といえるでしょう。

ウイルス対策アプリの比較で重視すべき点

いざ対策を始めようとしても、App StoreやGoogle Playには数え切れないほどのアプリが並んでおり、正直どれを選べばいいか途方に暮れてしまいます。ウイルス対策アプリの比較を行う際、まずチェックすべきは「第三者機関による評価」です。AV-TESTやAV-Comparativesといった世界的な評価機関は、定期的にウイルスの検出率や誤検知の少なさをテストして公開しています。こうした公的なスコアを基準に選ぶことで、宣伝文句に惑わされず、本当に守る力が強い製品を見極めることができます。

次に重要なのが「システムの動作への影響」です。いくら保護機能が優れていても、スマホの動作がカクついたり、バッテリーの消費が激しくなったりしては本末転倒です。特に古い機種を使っている場合は、軽量なエンジンを搭載しているかどうかを確認しましょう。また、「未知の脅威」への対応能力も重要です。従来のアプリは既知のウイルスの「指紋(パターン)」を照合していましたが、最新の製品は「振る舞い検知」という技術を使い、不審な動きをするプログラムをリアルタイムで察知します。

さらに、サポート体制も見逃せません。トラブルが起きた際に日本語で問い合わせができるか、FAQが充実しているかなどは、初心者にとって非常に心強い要素となります。価格面では、最近は「1ライセンスでスマホとPCを合わせて5台まで守れる」といったファミリープラン形式のサブスクリプションが多くなっています。自分の持っている全てのデバイスをカバーできるか、コストパフォーマンスを計算してみることが大切です。

二段階認証アプリを活用した不正アクセスの防止

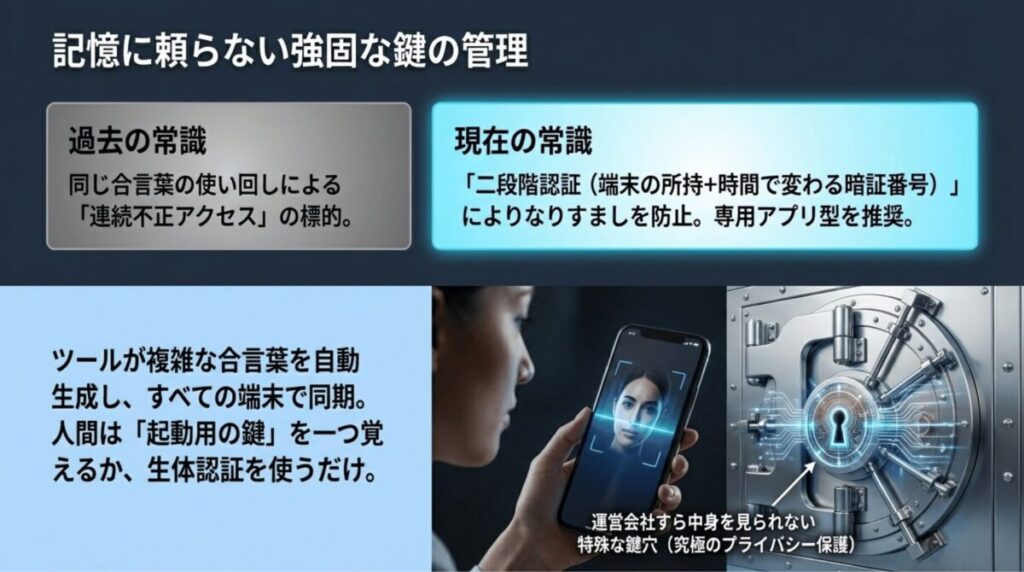

パスワードをどれだけ複雑にしても、サービス提供側からデータが漏洩したり、偽のサイトに入力してしまったりするリスクはゼロになりません。そこで現在、世界中で推奨されているのが「二段階認証(2FA)」です。これは、パスワードという「知識」に加えて、スマホなどの「所持品」による認証を組み合わせる仕組みです。この仕組みを支えるのが二段階認証アプリ(Google AuthenticatorやMicrosoft Authenticatorなど)です。

このアプリの仕組みは非常にシンプルながら強力です。サービスにログインしようとすると、アプリ上に30秒ごとに変化する6桁の数字(ワンタイムパスワード)が表示されます。その短い時間内に入力しなければログインできないため、たとえ悪意のある第三者があなたのパスワードを知ったとしても、あなたの手元にあるスマホがなければアカウントに侵入することはできません。

最近では、SMS(ショートメッセージ)を使った認証よりも、専用アプリを使った認証の方が安全性が高いと言われています。SMSは「SIMスワップ」などの特殊な攻撃で傍受される可能性がありますが、認証アプリは端末内に暗号化された鍵を持っているため、物理的な盗難に遭わない限り突破される心配がほぼありません。SNS、Amazon、ネット銀行、そしてApple IDやGoogleアカウントなど、一つでも乗っ取られたら致命的な影響が出るサービスには、必ずこの設定をしておくべきです。

(出典:総務省『2段階認証や多要素認証でセキュリティを高めよう』)

安全性を高めるパスワード管理ツールの機能

「パスワードはすべて同じものを使っている」「誕生日に少し数字を足しただけの簡単なものにしている」という方は意外と多いのではないでしょうか。複数のサービスで同じパスワードを使い回すと、どこか一つのサイトから情報が漏れただけで、すべてのサービスにログインされてしまう「リスト型攻撃」の餌食になってしまいます。これを防ぐ唯一の現実的な解決策が、パスワード管理ツール(パスワードマネージャー)の利用です。

パスワード管理ツールの最大の特徴は、マスターパスワード(そのツールを開くための鍵)を一つ覚えるだけで、残りの何十個、何百個というパスワードをすべて強固な暗号化状態で保管してくれる点にあります。各サイトごとに「aB7#kL9p...」といった意味を持たない、ランダムで複雑なパスワードを自動生成してくれるため、自分で考える必要もありません。また、ログイン画面を開くと自動的にIDとパスワードを補完してくれるため、入力の手間も省けます。

さらに便利なのが、データの同期機能です。スマホで登録した新しいパスワードが、即座に家のPCやタブレットにも反映されます。また、もし自分が使っているサービスで情報漏洩が発生した際には、ツールがそれを検知して「パスワードを変更してください」と警告を出してくれる機能もあります。

組織を守るエンドポイント保護の最新トレンド

企業において、各社員が利用するPCやスマホなどの端末は「エンドポイント」と呼ばれます。オフィス内だけでなく、テレワークや外出先から社内システムにアクセスする機会が増えた現代、エンドポイントはサイバー攻撃の最大の侵入口となっています。そこで注目されているのが、単なるウイルス対策を超えたEDR(Endpoint Detection and Response)という技術です。

従来のエンドポイント保護(EPP)は、侵入を「未然に防ぐ」ことが主な役割でした。しかし、高度に標的化された攻撃や、正規のプログラムを悪用する「ファイルレス攻撃」を100%防ぐのは不可能です。EDRは、たとえ侵入を許したとしても、端末内のログ(挙動)を監視し、不審な通信やファイルの動きを即座に検知します。そして、「今どの端末が攻撃を受けているか」「どのファイルが書き換えられたか」を管理者に通知し、ネットワークから隔離するなどの初動対応を支援してくれます。

最新の製品では、AIや機械学習を活用して、膨大なイベントデータの中から本物の脅威を自動的に選別する機能も搭載されています。これにより、管理者の負担を減らしつつ、未知のランサムウェアなどにも迅速に対応できるようになっています。組織を守るためには、境界線(ファイアウォール)だけでなく、個々の端末=エンドポイントでの徹底した監視と対応力が、今の時代のスタンダードになっています。

法人向けセキュリティ対策アプリの運用と管理

企業がセキュリティ対策アプリを導入する場合、ただインストールするだけでは不十分です。継続的に脆弱性をチェックし、異常がないか監視し続ける体制が求められます。ここでは、より高度な運用と管理のポイントについて触れていきます。

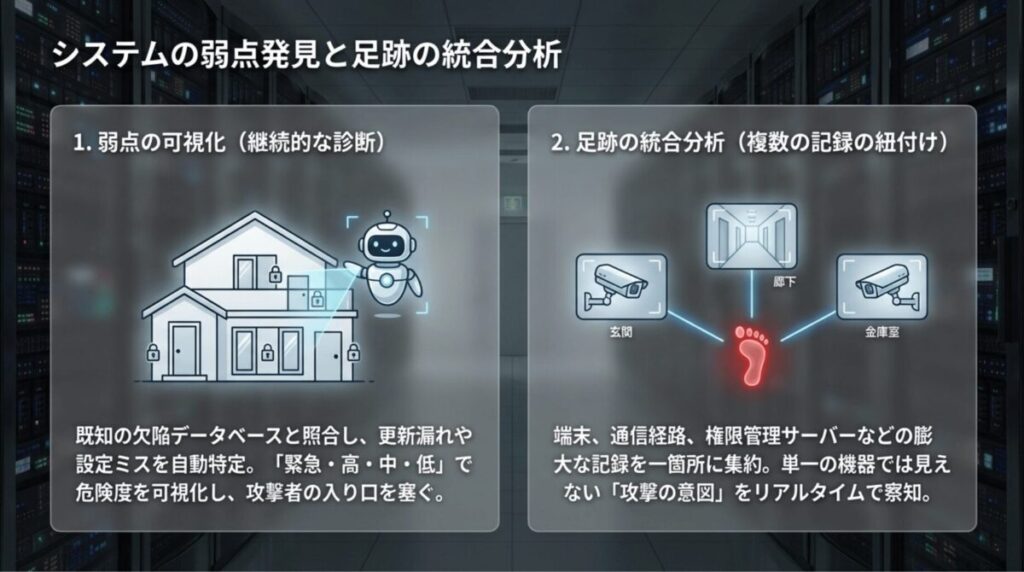

脆弱性診断ツールを用いたリスクの可視化

セキュリティ対策は「穴」を見つけることから始まります。OSやアプリケーションには、完成時には気づかれなかったプログラム上の欠陥、いわゆる「脆弱性」が日々発見されています。これらは放置しておくと、攻撃者が内部に侵入するための格好の入り口となります。こうしたリスクを洗い出すために不可欠なのが、脆弱性診断ツールです。

診断ツールは、ネットワーク上の各デバイスをスキャンし、既知の脆弱性データベース(CVEなど)と照合します。例えば、「Windowsのパッチが当たっていない」「Webサーバーの設定に不備があり、機密情報が公開状態になっている」「古くてサポートの切れたソフトが動いている」といった問題を自動的に特定してくれます。ツールの強みは、人間では気づきにくい膨大な設定箇所を一瞬でチェックし、その危険度を「緊急・高・中・低」といったランクで可視化してくれる点にあります。

診断結果は詳細なレポートとして出力されるため、IT担当者は「どこを最優先で修正すべきか」を論理的に判断できます。年に一度の定期健診のように使うだけでなく、最近ではシステムの変更のたびに自動でスキャンを回す「継続的なセキュリティ検証(ASV)」の重要性も増しています。脆弱性を放置することは、鍵のかかっていないドアを放置することと同じです。ツールを使って常に家の戸締まり状況を確認する姿勢が、企業の安全を守る基礎となります。

脆弱性診断の主な種類

診断ツールには大きく分けて、OSやネットワーク機器の不備を探す「プラットフォーム診断」と、独自開発したWebサイトのバグを探す「Webアプリケーション診断」があります。どちらか一方だけでなく、攻撃者の視点に立って両面からチェックを行うことが、網羅的な防御への近道です。

ログ監視やSIEM製品の比較による体制強化

企業ネットワーク内では、毎日膨大な量の「ログ」が生成されています。サーバーへのログイン記録、メールの送受信履歴、Webサイトへのアクセスログなど、これらはすべてシステムの足跡です。サイバー攻撃を受けた際、犯人は必ずこのログのどこかに痕跡を残します。しかし、何万行、何億行とあるログを人間が目視でチェックし、異常を見つけるのは至難の業です。そこで、複数の機器のログを一箇所に集め、横断的に分析するSIEM(シーム)製品の導入が進んでいます。

SIEMの凄さは、単一の機器では見えない「攻撃の文脈」を読み取ることです。例えば、AさんのPCで不審なファイルが開かれ(エンドポイントのログ)、その直後に海外のサーバーへ大量の通信が行われ(ファイアウォールのログ)、さらに深夜に管理権限でのログインが試行された(ADサーバーのログ)、といった断片的な情報を結びつけ、「これは攻撃だ!」とリアルタイムでアラートを出してくれます。

製品を選ぶ際は、データの処理能力、既存のクラウドサービス(AWSやAzureなど)との親和性、そしてダッシュボードの見やすさを比較しましょう。SplunkやMicrosoft Sentinelなどが代表的ですが、どれも強力な相関分析エンジンを持っています。導入することで、インシデントの早期発見だけでなく、原因特定までの時間を劇的に短縮できるようになります。

| 機能カテゴリ | 代表的な製品例 | 主な導入メリット | 主な運用上の課題 |

|---|---|---|---|

| エンドポイント保護 | Apex One, Defender | 端末レベルでの自動ブロック・隔離 | 管理サーバーの構築・維持コスト |

| 多要素認証 | Cisco Duo, Okta | ID/PW漏洩によるなりすましを防止 | ユーザーの利便性とのトレードオフ |

| 脆弱性スキャン | Tenable Nessus | パッチ未適用などの弱点を可視化 | 専門知識がないと対策優先順位が不明 |

| ログ分析(SIEM) | Splunk, Sentinel | 複数機器のログを相関分析し脅威検知 | ログ収集量に応じたライセンス費用 |

※製品によって対応OSや推奨規模が異なります。導入の際は必ず最新の仕様を公式サイトでご確認ください。

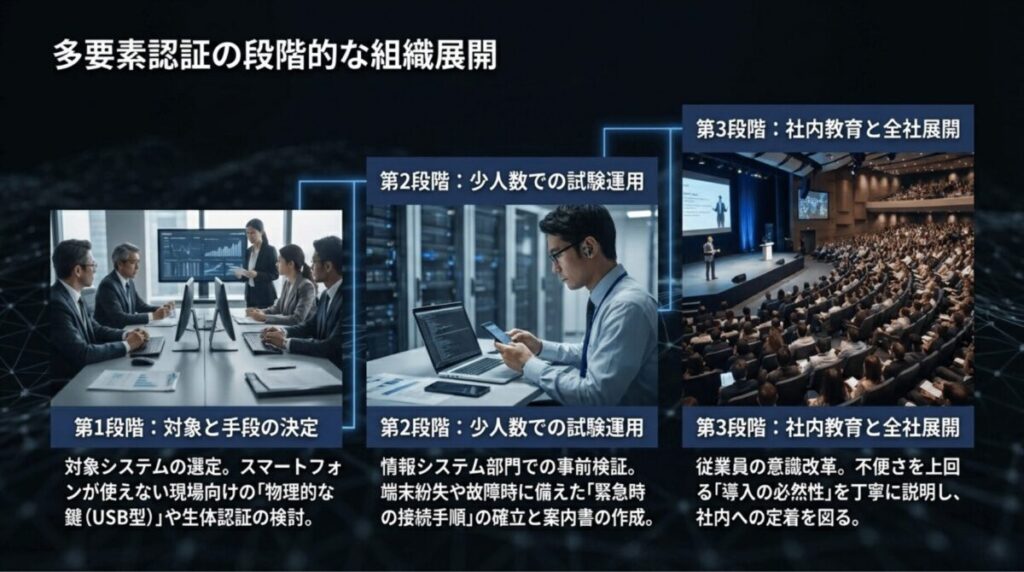

MFAの導入による強固な認証基盤の構築手順

現代のセキュリティにおいて、もはやパスワード単体による認証は「安全ではない」という前提に立つ必要があります。組織の入り口を強固にするために不可欠なのがMFA(多要素認証)の導入です。導入にあたっては、単にアプリを配布するだけでなく、綿密な計画が必要となります。

まず最初のステップは、認証対象の整理です。VPN、クラウドストレージ(Google DriveやOneDrive)、社内SNS、経理システムなど、どのサービスにMFAを適用するかを決めます。次に、認証要素の選択です。多くの企業ではスマホアプリによるプッシュ通知やワンタイムパスワードが選ばれますが、スマホを持ち込めない現場などでは、USB型のハードウェアトークン(YubiKeyなど)や、顔認証・指紋認証などの生体認証を検討する場合もあります。

実際の展開では、まずIT部門や役員などの少人数で「パイロット導入」を行い、ログインエラーが起きないか、設定に戸惑わないかを検証します。この際、スマホを忘れたときや故障したときの「緊急アクセス手順」を必ずマニュアル化しておくことが、ヘルプデスクへの問い合わせを減らすポイントです。全社展開時には、従業員の意識改革もセットで行い、なぜMFAが必要なのか、不便さを上回るメリットがあることを丁寧に伝えることが成功の鍵となります。

SOCの構築と効率的なインシデントへの対応

高度なセキュリティ対策アプリを導入しても、それを24時間365日監視し、異変に即座に反応できる人がいなければ宝の持ち腐れです。この役割を担う専門組織がSOC(ソック:Security Operations Center)です。SOCの任務は、SIEMなどの監視ツールから上がってくる大量のアラートを「仕分け」し、本当の攻撃を見つけ出し、初動対応を行うことにあります。

SOCを構築するメリットは、インシデント対応の圧倒的なスピードアップです。攻撃者は夜間や休日を狙ってきます。その時間帯に監視の空白があると、気づいたときには全データが暗号化されていた、という最悪の事態になりかねません。効率的な対応のためには、あらかじめ「どのようなアラートが出たら、誰がPCをネットから切断するか」といった対応手順書(プレイブック)を整備しておくことが重要です。

自社で専門人材を確保し、交代制で監視を行うのはコスト面で非常にハードルが高いため、最近では中堅・中小企業でも利用しやすい「マネージドSOC(MSS)」という外部委託サービスも増えています。プロの知見を借りることで、自社にセキュリティの専門家がいなくても、世界レベルの監視体制を手に入れることが可能です。

ISMSや個人情報への対策を強化する運用フロー

ツールという「技術」と、SOCという「体制」が整ったら、最後はそれらを支える「ルール」が必要です。日本国内で事業を行う上で避けて通れないのが、個人情報保護法への対応です。この法律では、個人データの安全管理のために必要かつ適切な措置を講じることが義務付けられており、セキュリティアプリの導入はその具体的な手段の一つとなります。

さらに信頼性を高めるためには、情報セキュリティマネジメントシステム(ISMS)の国際規格である「ISO/IEC 27001」に準拠した運用フローを構築することが推奨されます。具体的には、Plan(計画)、Do(実行)、Check(点検)、Act(改善)のPDCAサイクルを回すことです。例えば、セキュリティアプリが検知したウイルスの傾向を月次で集計し、特定の部署で被害が多い場合は追加の教育を行う、といった改善活動が含まれます。

ISMSの枠組みを取り入れることで、セキュリティ対策が「担当者の努力」に依存する状態から、「組織としての標準的な仕組み」へと昇華されます。これは取引先に対する強力なアピールポイントにもなり、ビジネス上の信頼獲得にも直結します。技術的なアプリの導入と、法規制や規格に基づいた組織的な運用の両輪が揃って初めて、本当に強いセキュリティ体制が完成するのです。

最適なセキュリティ対策アプリを選ぶためのまとめ

さて、ここまでセキュリティ対策アプリの基本から、ビジネスにおける高度な管理手法まで幅広く解説してきました。ネットの世界には常に危険が潜んでいますが、適切なツールを選び、正しく使いこなすことで、そのリスクを最小限に抑えることは十分に可能です。

個人の方であれば、まずは信頼できるウイルス対策アプリを一つ選び、主要なアカウントには必ず二段階認証を設定することから始めてください。企業のご担当者であれば、エンドポイントの保護を固めつつ、脆弱性スキャンやログ監視によって「自社の見えない弱点」をなくしていく取り組みが重要になります。

大切なのは、セキュリティを「一度設定して終わり」の作業だと思わないことです。攻撃の手口は日々進化しています。定期的にアプリを更新し、新しい脅威についての情報を仕入れ、自分の設定が最新の推奨基準に合っているかを確認する習慣をつけましょう。自分自身のデータを守ることは、自分自身や、大切な家族、そして会社の仲間や顧客を守ることにつながります。この記事が、あなたのデジタルライフをより安全で、より豊かなものにするための一助となれば幸いです。

自分に合った最適なセキュリティ対策アプリを導入して、より安心で快適なデジタルライフを手に入れましょう!